Warum konnte der Cyberangriff auf das irische Gesundheitswesen nicht abgewehrt werden?

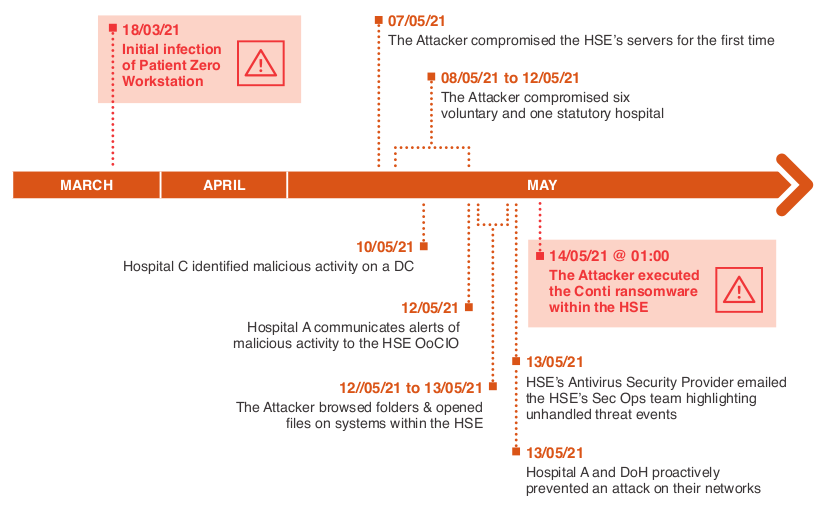

Am 14. Mai 2021 legte eine Verschlüsselungssoftware einen Grossteil der irischen Spitäler lahm. Der Anfang Dezember 2021 erschienene detaillierte Bericht stellt dar, wie sich die Schadsoftware beim zentralen Informatikbetreiber der irischen Spitäler (HSE) ausbreiten konnte.

Am Freitag, den 14. Mai, legte ein Cyberangriff mit einer Verschlüsselungs-Schadsoftware (Ransomware) die irischen Spitäler lahm. Bis heute konnten erst 80 Prozent aller betroffenen Systeme wiederhergestellt werden. Der Zugriff auf das Internet und damit die Kommunikation mit anderen Organisationen bleibt weiterhin stark eingeschränkt.

Der Bericht hält fest, dass der Cyberangriff relativ einfach war und deshalb hätte abgewehrt werden können. Dass dies nicht geschah, lag hauptsächlich an fehlenden Kompetenzen und Personalressourcen bei der Erkennung und Behandlung von Sicherheitsvorfällen und an einer veralteten Informatikinfrastruktur bei HSE. Der Angreifer konnte so relativ problemlos alle Hürden überwinden:

1. Hürde (November 2020 bis Februar 2021): Phishing-Attacken wurden von HSE nicht erkannt.

Bereits ab dem 24. November 2020 infizierte der Angreifer über Phishing-E-Mails Arbeitsplatzsysteme, ohne dass dies jedoch einen Schaden anrichtete. Die Phishing-Angriffe wurden von den Anwendern nicht gemeldet und von HSE nicht erkannt.

2. Hürde (18. März 2021): Initiale Infektion des Arbeitsplatzgerätes (Patient Zero) wurde nicht erkannt.

Durch das Anklicken eines Excel-Makros in einem E-Mail wurde das erste Arbeitsplatzgerät infiziert. Da dessen Virenscanner nicht mehr aktuell war, erkannte es den Virus nicht.

3. Hürde (23. März): Kommunikation des infizierten Arbeitsplatzgerätes mit Command-and-Control-Server wurde nicht erkannt.

Der Angreifer konnte auf dem infizierten Arbeitsplatzgerät weitere Installationen vornehmen. HSE erkannte die dazu notwendige Kommunikation zwischen dem Arbeitsplatzgerät und dem Angreifer über einen Command-and-Control-Server nicht.

4. Hürde (31. März): Die Antivirussoftware erkannte zwar schädliche Programme, verhinderte deren Ausführung aber nicht.

Da die Antivirussoftware auf den befallenen Geräten so konfiguriert war, dass sie nur überwachte und nicht blockierte, schlug sie zwar bei den Aktionen des Angreifers Alarm, verhinderte die Ausführung von schädlicher Software aber nicht.

5. Hürde (7. Mai): Die Verwendung von Administratorenrechten wurde nicht verhindert.

Der Angreifer eignete sich auf dem infizierten Gerät Administratorenrechte an und installierte in der Folge weitere Angriffswerkzeuge. Zudem analysierte der Angreifer das Active Directory und alle erreichbaren Server, ohne dass dies erkannt oder verhindert worden wäre.

6. Hürde (8. und 9. Mai): Der Angreifer konnte ungehindert weitere Systeme übernehmen.

Wegen veralteter Betriebssysteme (Windows 7), nicht gepatchter Systeme und einer ungenügenden Segmentierung der Datennetze konnte der Angreifer seine Angriffswerkzeuge auf weiteren Systemen installieren.

7. Hürde (11. Mai): Wiederholte fehlgeschlagene Anmeldeversuche des Angreifers wurden nicht erkannt.

Um die Kontrolle über die Systeme zu bekommen, versuchte der Angreifer wiederholt erfolglos, sich an einigen Systemen anzumelden. Diese fehlgeschlagenen Anmeldeversuche wurden nicht erkannt.

8. Hürde (12. - 13. Mai): Alarme wurden vom SOC des HSE falsch interpretiert.

Ab dem 10. Mai häufen sich die Angriffsalarme der Systeme. Das SOC des HSE war nicht in der Lage, sich ein Gesamtbild zu machen, und behandelte die Alarme einzeln. Wegen fehlender Ressourcen und Kompetenzen dauerte die Behandlung der Alarme sehr lange. Zudem wurden die Alarme teilweise falsch interpretiert: Das SOC ging davon aus, dass ein System eines Spitals der Auslöser der Alarme war, und sah deshalb keine Probleme bei HSE.

9. Hürde (14. Mai): Vom Start der Verschlüsselung bis zum Shutdown aller Systeme vergingen 9 Stunden.

Am 14. Mai um 1 Uhr nachts startete der Angreifer die Verschlüsselung. Erst drei Stunden später wurde der Vorfall als Major Incident klassiert. Weitere 6 Stunden später wurden die Systeme gestoppt. Mit einer früheren Reaktion hätte wahrscheinlich einiger Schaden vermieden werden können.

Auch bei der Bewältigung des Cyberangriffs tauchten Mängel auf:

1. Mangel (15. Mai): Weil das E-Mail ausgefallen war, klappte die interne Kommunikation nicht.

So entstanden bei den Mitarbeitenden Missverständnisse und wichtige Informationen kamen nicht rechtzeitig an.

2. Mangel (15. Mai bis 15. Juni): Im ersten Monat konnte nur knapp die Hälfte aller Systeme wiederhergestellt werden, obwohl der Schlüssel für die Entschlüsselung bereits am 21. Mai zur Verfügung stand.

Ein Grund für die lange Wiederherstellungszeit war der, dass kein vollständiges und aktuelles Inventar aller Anwendungen und ihrer Relevanz für die medizinische Versorgung vorhanden war. Ein weiterer Grund war, dass zuerst eine Organisation für die Bewältigung der Komplexität der Wiederherstellung geschaffen werden musste, was wertvolle Zeit kostete. HSE war für einen solchen Fall nicht vorbereitet.

Fazit:

Das Beispiel HSE zeigt, dass erfolgreiche Cyberangriffe meistens dann erfolgreich sind, wenn die Abwehr in der Tiefe (Defense in depth) nicht verstanden und umgesetzt ist. Eine wertvolle Hilfe dafür hat das Bundesamt für wirtschaftliche Landesversorgung mit dem IKT-Minimalstandard bereitgestellt.

Fragen, Anmerkungen, Korrekturen und Widerspruch sind erwünscht. Bitte verwenden Sie dazu entweder das E-Mail oder Twitter (siehe Fusszeile).